情報分析部の中島とアルバイトの野村です。

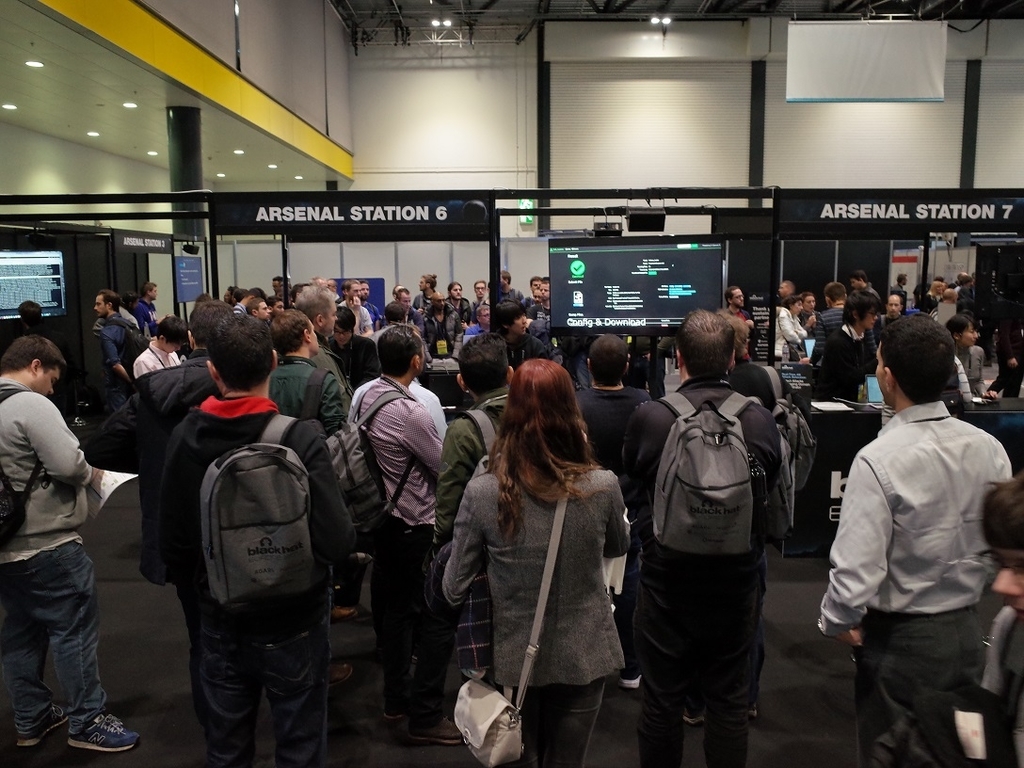

イギリス、ロンドンで12/3から12/6まで開催されていたBlack Hat Europe 2018のArsenalで発表してきました。

Arsenalでは、発表者にブースが提供され、ツールのデモンストレーションを1時間30分程度実施します。 Briefingsとは異なり、公聴者と机を挟んでインタラクティブにやりとりをするため、ツールに対する要望や質問などのフィードバックを非常に多く受けることができました。

tknk_scanner

今回、我々は tknk_scanner というツールを開発し、発表しました。

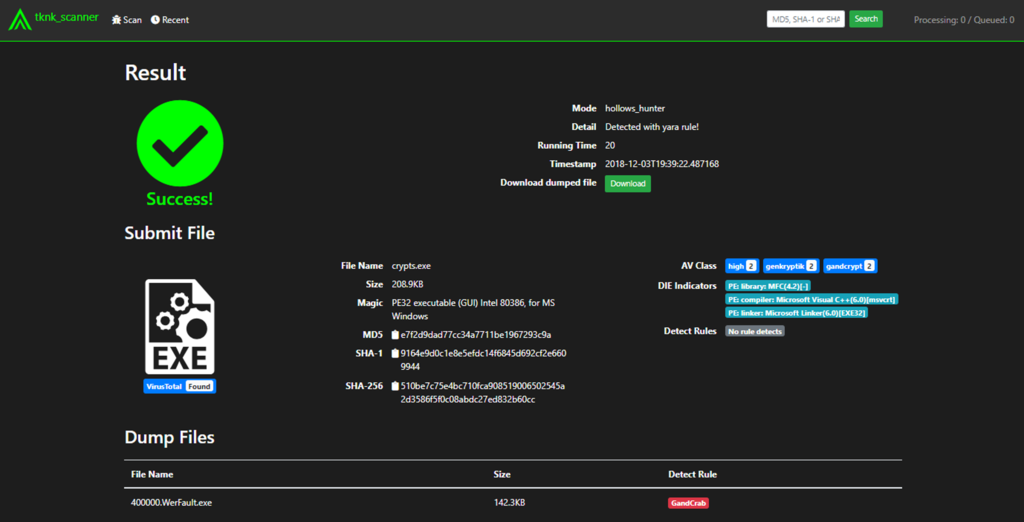

このツールは、マルウェアをアップロードすることで、そのアップロードしたファイルの表層解析情報とそのファミリ名を特定する情報を提供するツールです。 概要をGithubから引用します。

- Automatic identification and classification of malware

- Scan the original code of malware with yara.

- Dumps original code of malware

- You can easily get the original code.

- Community-based

- Integrates multiple Open Source Software and free tools

- User-friendly Web-UI

- Users can submit malware and check scan results using the Web-UI.

マルウェアはパックや難読化されているケースが多く、シンプルにファイルだけを見てファミリを特定することは難しいです。 そこで、tknk_scannerはマルウェアが実行時にはアンパックされていることを想定し、実行時にメモリ上へ展開されるマルウェアのオリジナルコードをダンプします。ダンプには、OSSのhollows_hunterやフリーツールのprocdumpなどを利用しています。そして、ダンプ結果をyaraでスキャンすることで、そのファミリを特定することを目指します。 また、VirusTotalなどのツールとも連携し、検体に関する情報を利用者に提供します

tknk_scannerのソースコードはnao_secのGitHub (https://github.com/nao-sec/tknk_scanner) で公開しています。

おわりに

BlackHat Europeは身近に行ったことのある知人がおらず、規模感や雰囲気などが読めなかったですが、概ねAsiaとUSAの間くらいの規模感であると感じました。 他のArsenalの発表では、Kubernetesのペネトレーションツールや、OSINTを支援するツールなどの近年の流行を意識した発表もあり、手法などの点から大きな学びを得ることができました。 また、個人的に変わった発表として新しいSandboxサービスの発表もありました。Arsenalでは必ずしもツールがOSSである必要はなく、広く公開されるサービスでも大丈夫なようです。

BlackHatのArsenalは"動くもの"での発表が必須なため非常に具体性の高いものを知ることができます。 今後もBlackHat Arsenalは注目していくべきイベントの一つと言えるでしょう。